mouyandianying signKey 分析及页面字体反爬

PS: 本文仅供学习参考、仅供学习参考、仅供学习参考,不得用于商业用途。

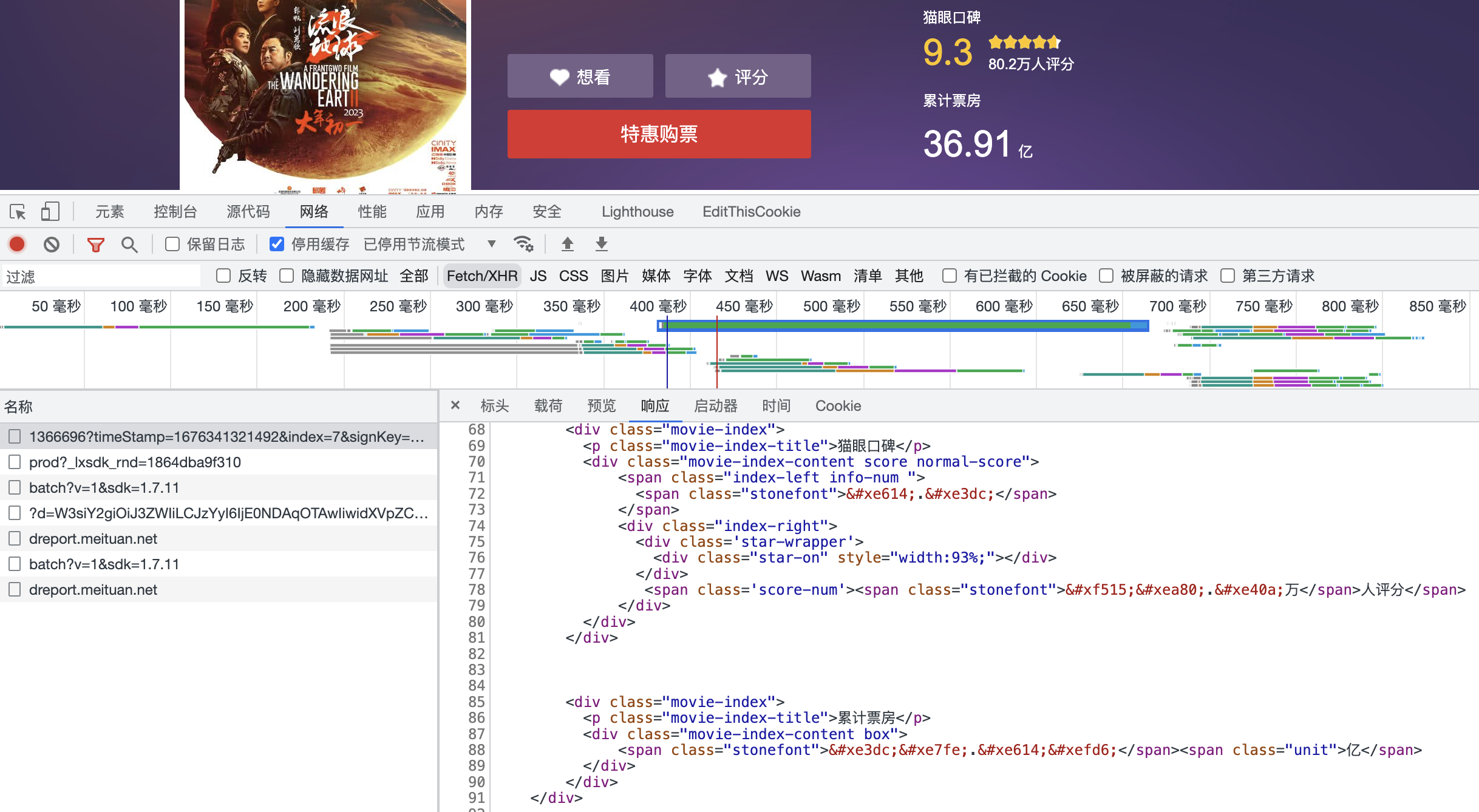

请求分析

本次目标站点

aHR0cHM6Ly93d3cubWFveWFuLmNvbS9maWxtcy8xMzY2Njk2

请求加密

字体加密

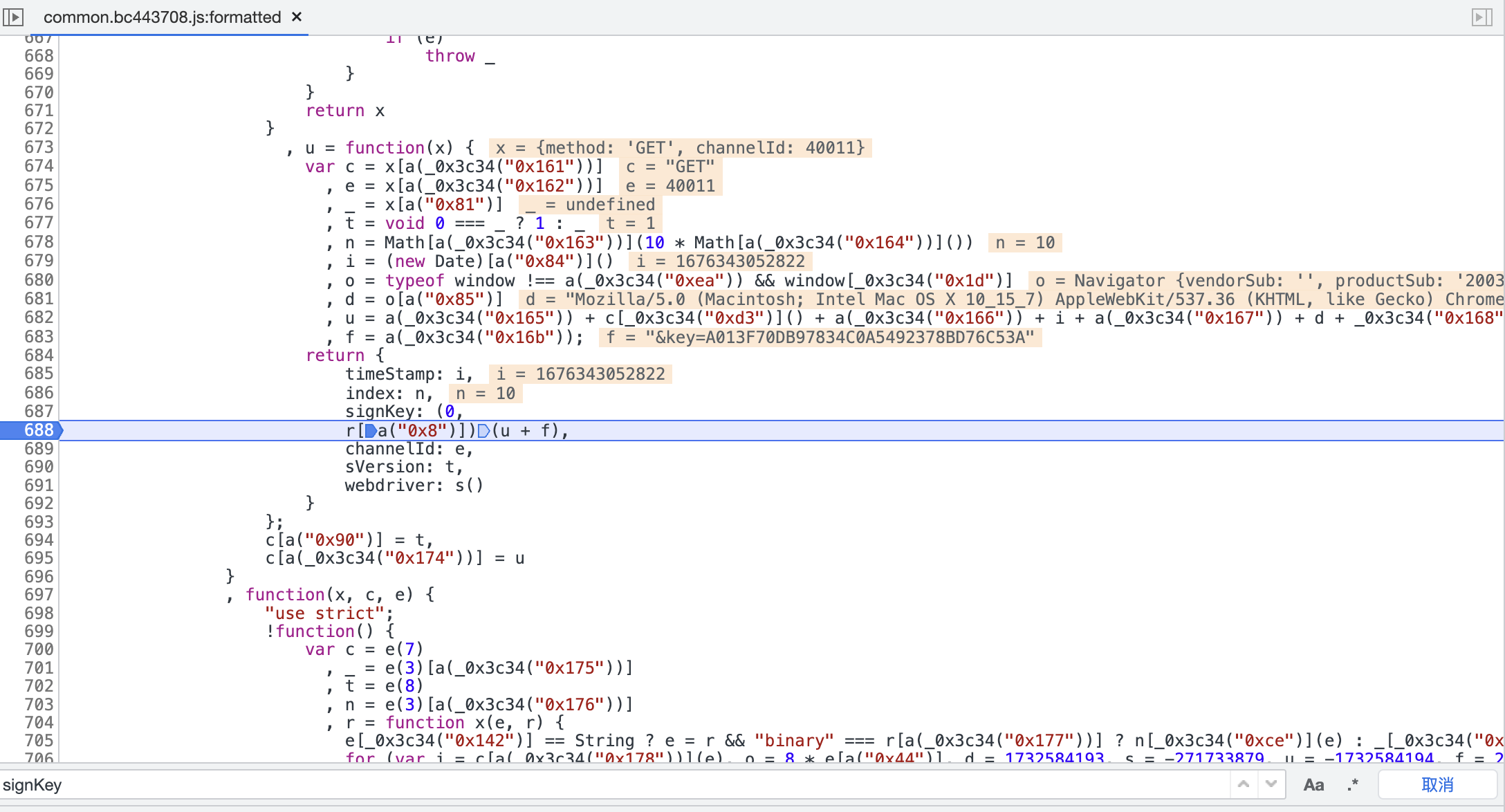

JS 分析

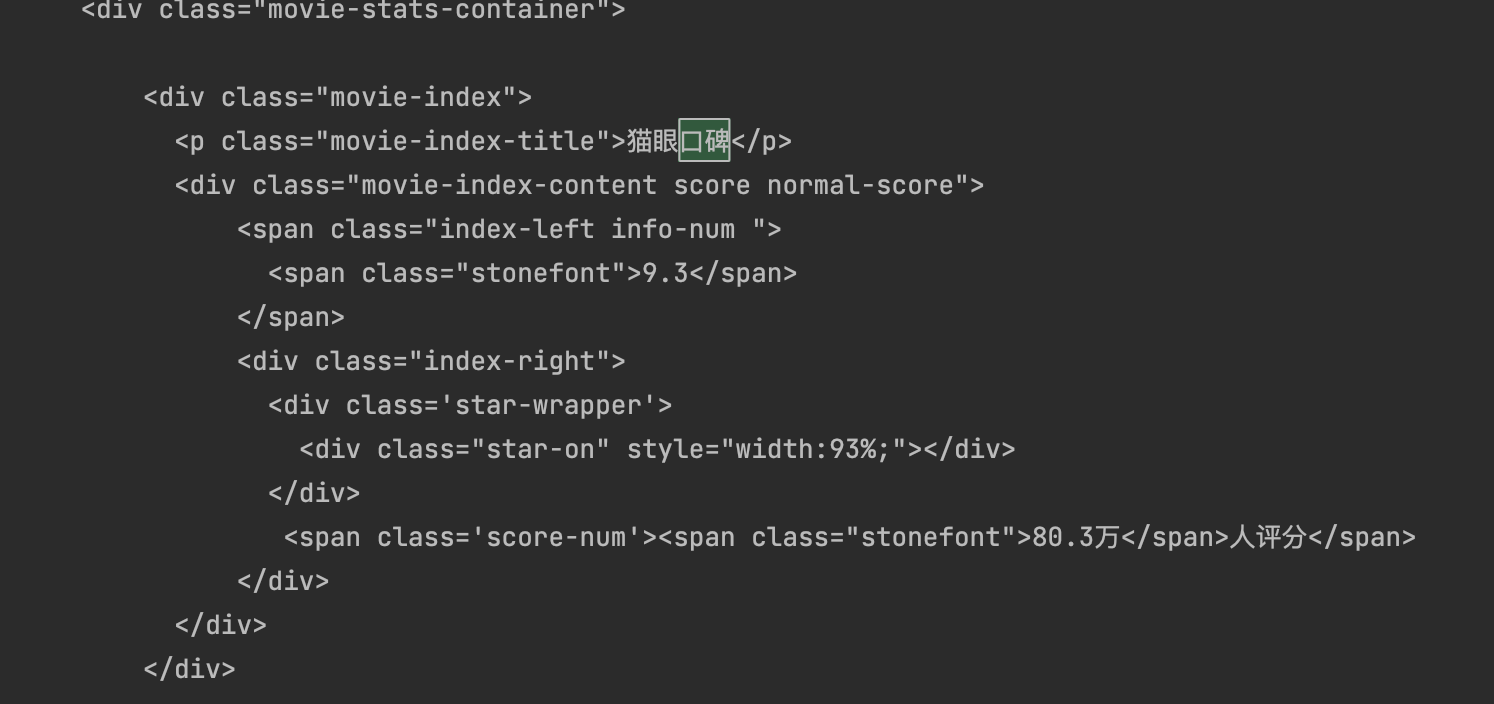

全局搜索大法,搜索关键词 signKey,最终定位到下图所示位置

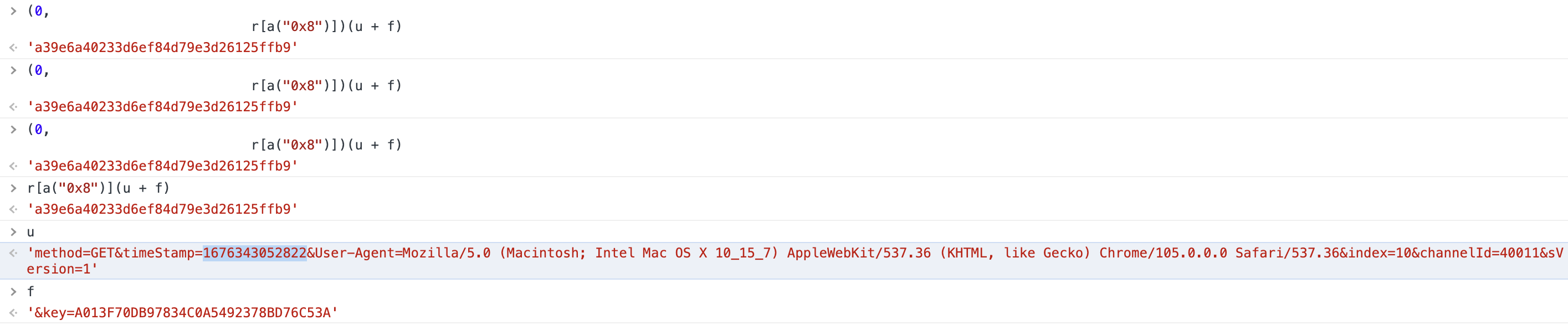

我们看一下这一块需要的参数都是什么。可以看到每次的加密结果一致,参数 u 是:请求方式 + 时间戳 + UA + 请求参数,参数 f 是个字符串(经多次测试为定值)

再来详细分析下加密值,这是由数字和字母的32位组合,那么现在有理由怀疑这是 md5,让加密方法对字符串 ‘1’ 进行加密,熟悉 md5 的小伙伴应该已经知道这是什么了,这是标准的 md5,没有经过魔改。

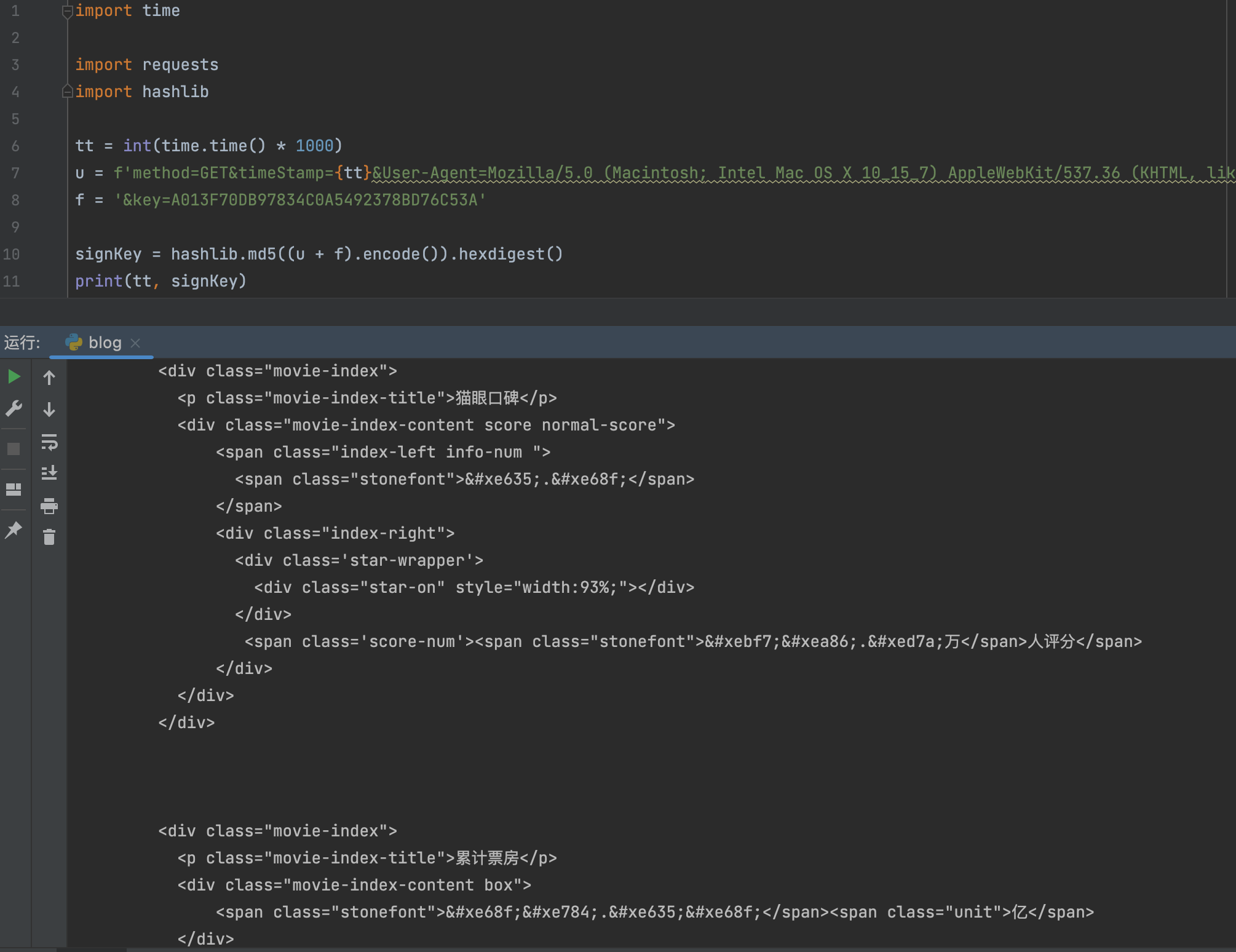

好家伙,既然这样的话,都不用扣 js 代码了,nice!😊,不过访问频繁的话会出现滑块验证码

运行效果

字体分析

字体文件每次请求都会变动,链接就在同一文件下,如下图:

由于字体文件是动态的,所以就不能简单的做映射了,可以根据字体的字形绘制图片,然后使用 ddddocr 识别

运行效果

工具站点:

字体在线编辑器